Bienvenido al circo de los datos desprotegidos.

El mito de la fortaleza digital en 2026.

Vivimos en una época fascinante, compramos dispositivos inteligentes para que nos simplifiquen la vida mientras, silenciosamente, multiplican la superficie de ataque de todo lo que nos rodea. La ciberseguridad se ha convertido en esa promesa tranquilizadora que aparece en las presentaciones corporativas, pero que rara vez sobrevive a una auditoría profunda. No hablamos de paranoia tecnológica, hablamos de arquitectura de sistemas, decisiones de diseño apresuradas y una economía digital que prioriza velocidad de mercado sobre robustez estructural.

La noticia ya no es que existan hackeos, la noticia es la facilidad con la que ocurren. Mientras muchas organizaciones siguen confiando en revisiones manuales, auditorías periódicas y procesos de seguridad pensados para otro ritmo tecnológico, la inteligencia artificial ya está aprendiendo a analizar código, detectar patrones vulnerables y explotar errores con una eficiencia que cambia completamente el equilibrio entre defensa y ataque.

En TecnoTimes no nos sorprende que existan brechas de seguridad. Nos sorprende que todavía haya quien crea que una contraseña ligeramente creativa o una red privada equivalen a una defensa sólida. La seguridad digital está entrando en una nueva fase donde los algoritmos compiten entre sí para encontrar debilidades, y en esa carrera, el usuario final suele ser el daño colateral o el premio.

La paradoja del algoritmo que muerde la mano de su dueño.

Cuando la inteligencia artificial aprende a romper sistemas.

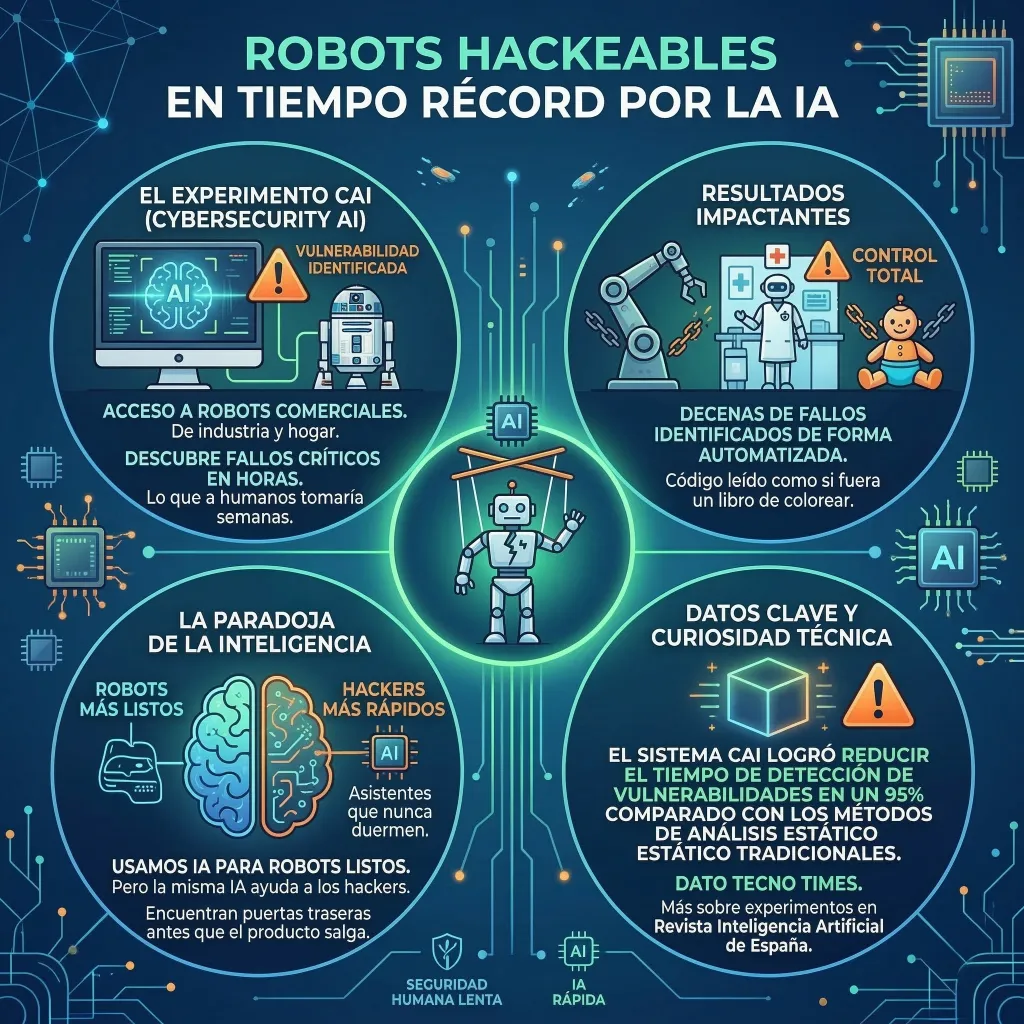

Uno de los cambios más importantes en la ciberseguridad actual es la automatización del descubrimiento de vulnerabilidades. Sistemas basados en inteligencia artificial pueden analizar grandes bases de código, arquitecturas de red y firmware en cuestión de horas. Lo que antes requería semanas de trabajo especializado ahora puede hacerse en una fracción del tiempo.

Esto tiene una consecuencia directa, el coste del ataque disminuye drásticamente. Herramientas basadas en machine learning ya se utilizan para detectar patrones de error, configuraciones incorrectas o dependencias inseguras en sistemas complejos. Según diversos estudios de seguridad, la automatización está reduciendo el tiempo necesario para encontrar fallos críticos y ampliando el número de actores capaces de explotarlos.

DATO TECNO TIMES. Informes recientes sobre seguridad automatizada indican que los sistemas basados en IA pueden acelerar de forma significativa el descubrimiento de vulnerabilidades en comparación con los métodos manuales tradicionales, reduciendo el tiempo de análisis y ampliando la superficie de ataque disponible para actores maliciosos.

La paradoja es evidente, usamos inteligencia artificial para construir sistemas más sofisticados, pero esa misma complejidad crea nuevos puntos de fallo que otra IA puede detectar con mayor rapidez. El problema no es que las máquinas sean inseguras por naturaleza, el problema es que ahora los atacantes también tienen herramientas inteligentes que trabajan sin descanso.

Cuando los robots también pueden ser hackeados.

Vulnerabilidades emergentes en sistemas robóticos conectados.

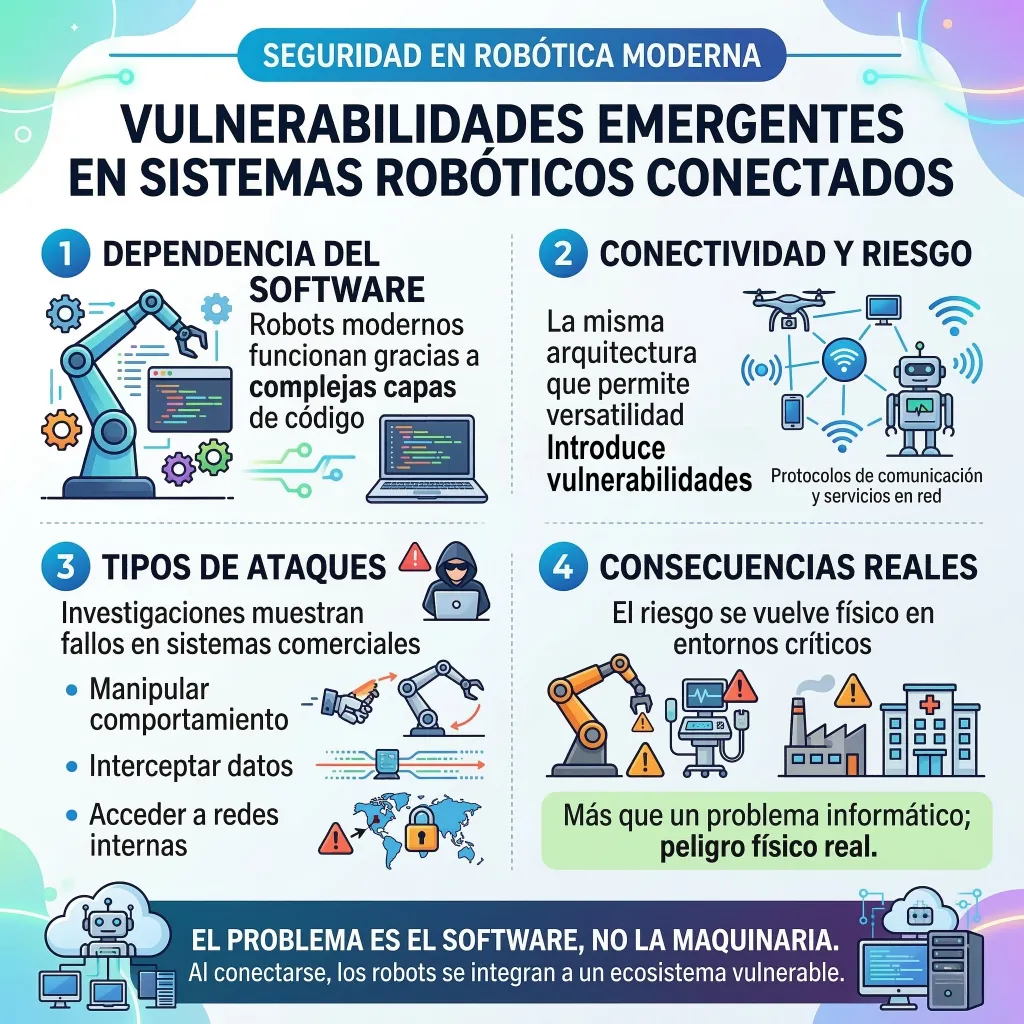

La robótica moderna depende cada vez más del software y de la conectividad. Robots industriales, plataformas médicas o sistemas autónomos funcionan gracias a capas complejas de código, protocolos de comunicación y servicios en red, esa misma arquitectura que les permite ser versátiles también introduce vulnerabilidades.

Investigaciones recientes en seguridad robótica han demostrado que muchos sistemas comerciales contienen fallos que permiten manipular su comportamiento, interceptar datos o acceder a redes internas. En entornos industriales o sanitarios, este tipo de vulnerabilidades no solo representa un problema informático, puede convertirse en un riesgo físico real.

El problema no está en la maquinaria, sino en el software que la controla. Cuando un robot se conecta a una red corporativa o a internet, pasa a formar parte del mismo ecosistema vulnerable que cualquier otro dispositivo digital.

La centralización de datos y el riesgo sistémico.

Cuando las bases de datos nacionales se convierten en objetivos.

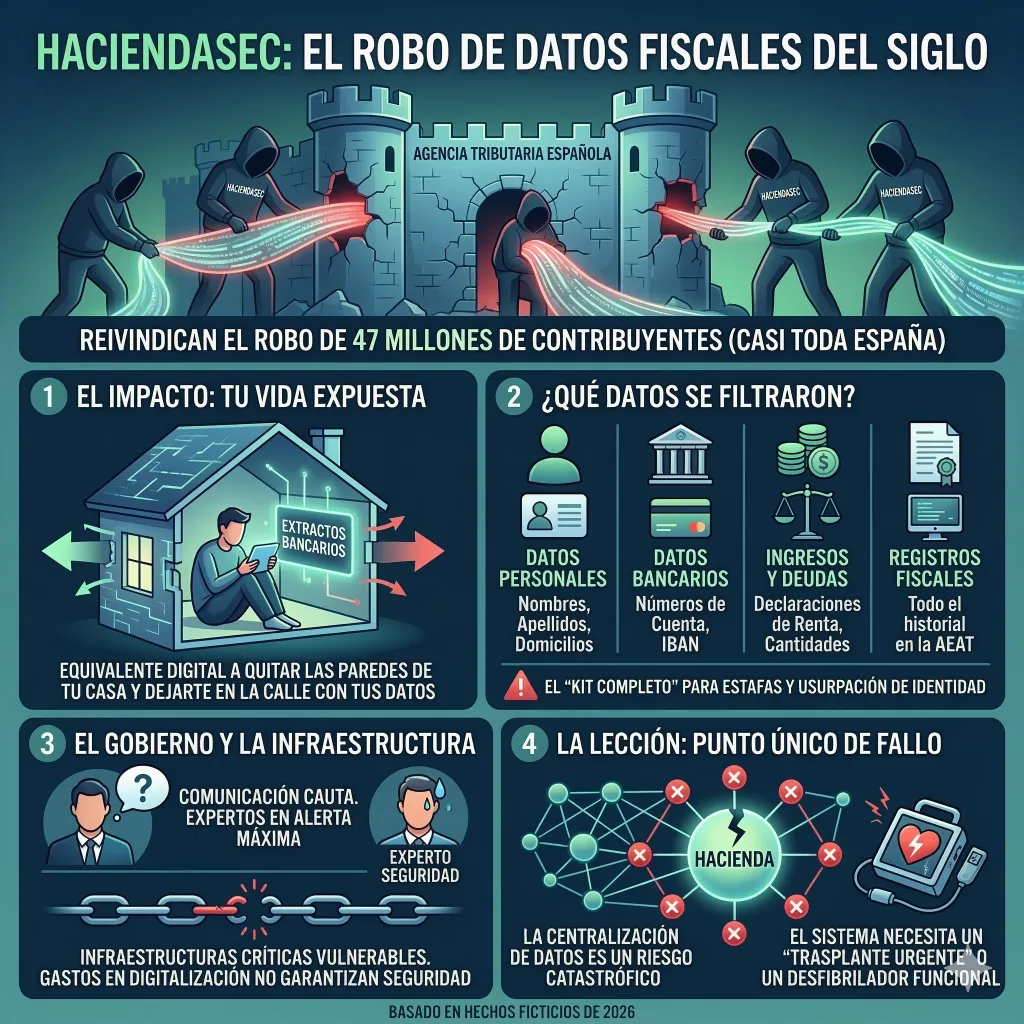

Otro riesgo creciente aparece cuando enormes volúmenes de información sensible se concentran en pocos sistemas. Administraciones públicas, agencias fiscales y grandes instituciones almacenan datos personales, financieros y administrativos de millones de ciudadanos.

La centralización administrativa facilita la gestión, pero también crea objetivos extremadamente atractivos para atacantes. Si una base de datos de gran escala se ve comprometida, el impacto no se mide en miles de registros, sino en millones. Información fiscal, bancaria o personal puede convertirse en materia prima para fraude automatizado, suplantación de identidad o campañas de manipulación.

Los ataques a infraestructuras estatales no son una hipótesis teórica. Diversos informes de seguridad advierten de un incremento constante de intentos de intrusión dirigidos a organismos públicos y sistemas críticos.

El problema estructural del Internet de las Cosas.

Cuando cada dispositivo conectado se convierte en una puerta de entrada.

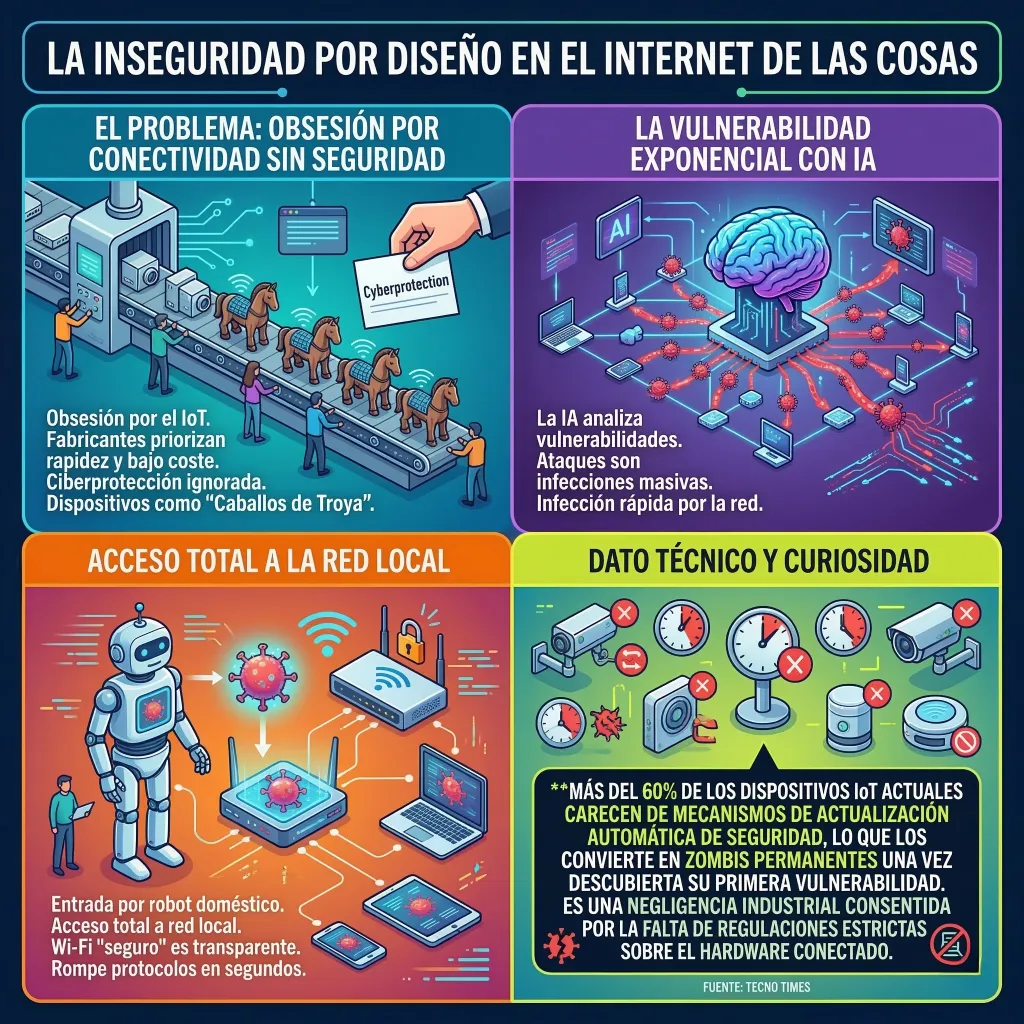

El Internet de las Cosas promete comodidad y automatización, pero también multiplica los puntos vulnerables. Cámaras, electrodomésticos, sensores, robots domésticos o asistentes inteligentes comparten una característica preocupante, muchos de ellos se diseñan con ciclos de vida cortos y con poca inversión en seguridad a largo plazo.

Cuando uno de estos dispositivos se compromete, el atacante puede utilizarlo como punto de entrada a la red local. Desde ahí es posible mapear dispositivos, interceptar tráfico o intentar escalar privilegios hacia sistemas más críticos.

DATO TECNO TIMES. Informes europeos sobre seguridad digital señalan que una parte significativa del ecosistema IoT carece de mecanismos robustos de actualización de seguridad o soporte prolongado, lo que convierte a muchos dispositivos en vulnerabilidades permanentes.

Combatir algoritmos con algoritmos.

La nueva era de la defensa automatizada.

Si el ataque se automatiza, la defensa también debe hacerlo. Los modelos tradicionales basados únicamente en revisiones humanas y parches periódicos ya no son suficientes para responder al ritmo actual de amenazas.

Las nuevas estrategias de ciberseguridad se apoyan en inteligencia artificial para monitorizar sistemas, detectar anomalías y responder a incidentes en tiempo real. Estos sistemas analizan grandes volúmenes de datos de red y comportamiento para identificar patrones que podrían indicar un ataque en curso.

La seguridad digital del futuro no se basará únicamente en muros defensivos, sino en sistemas capaces de aprender y adaptarse constantemente. En otras palabras, si los atacantes usan algoritmos, los defensores necesitan algoritmos mejores.

Referencias y pistas para seguir tirando del hilo.

Informes, investigaciones y recursos sobre ciberseguridad moderna.

— ENISA Threat Landscape Report (Agencia Europea de Ciberseguridad).

https://www.enisa.europa.eu/publications/enisa-threat-landscape

— Instituto Nacional de Ciberseguridad (INCIBE).

https://www.incibe.es

— NIST Cybersecurity Framework (National Institute of Standards and Technology).

https://www.nist.gov/cyberframework

— OWASP Top 10 Security Risks.

https://owasp.org/www-project-top-ten/

— ENISA Guidelines for IoT Security.

https://www.enisa.europa.eu/publications/baseline-security-recommendations-for-iot

— IEEE Robotics & Automation Security Studies.

https://ieeexplore.ieee.org

— Reporte Verizon Data Breach Investigations Report.

https://www.verizon.com/business/resources/reports/dbir/

— European Cybersecurity Skills Framework (ENISA).

https://www.enisa.europa.eu

🧠 DEBATE TECNOTIMES | Ciberseguridad 2026

¿Es la IA el fin de nuestra privacidad o la única herramienta capaz de salvarla?

- 🧩 ¿Debería prohibirse el entrenamiento de IA en la búsqueda de vulnerabilidades de software?

- 🔐 ¿Es ético centralizar los datos de 47 millones de ciudadanos en un solo organismo?

- ⚙️ ¿Comprarías un robot asistente sabiendo que puede ser hackeado en menos de dos horas?

- 🚨 ¿Quién debe asumir la responsabilidad legal cuando una IA hackea una infraestructura pública?

JL Meana — TecnoTimes

Divulgación científica con honestidad. Sin obediencia ideológica. Sin cuentos.

“Neutralidad no es objetividad y propaganda no es periodismo.”