La perfección del desastre. Por qué un diez en seguridad no es una buena noticia.

El mito de la invulnerabilidad definida por software.

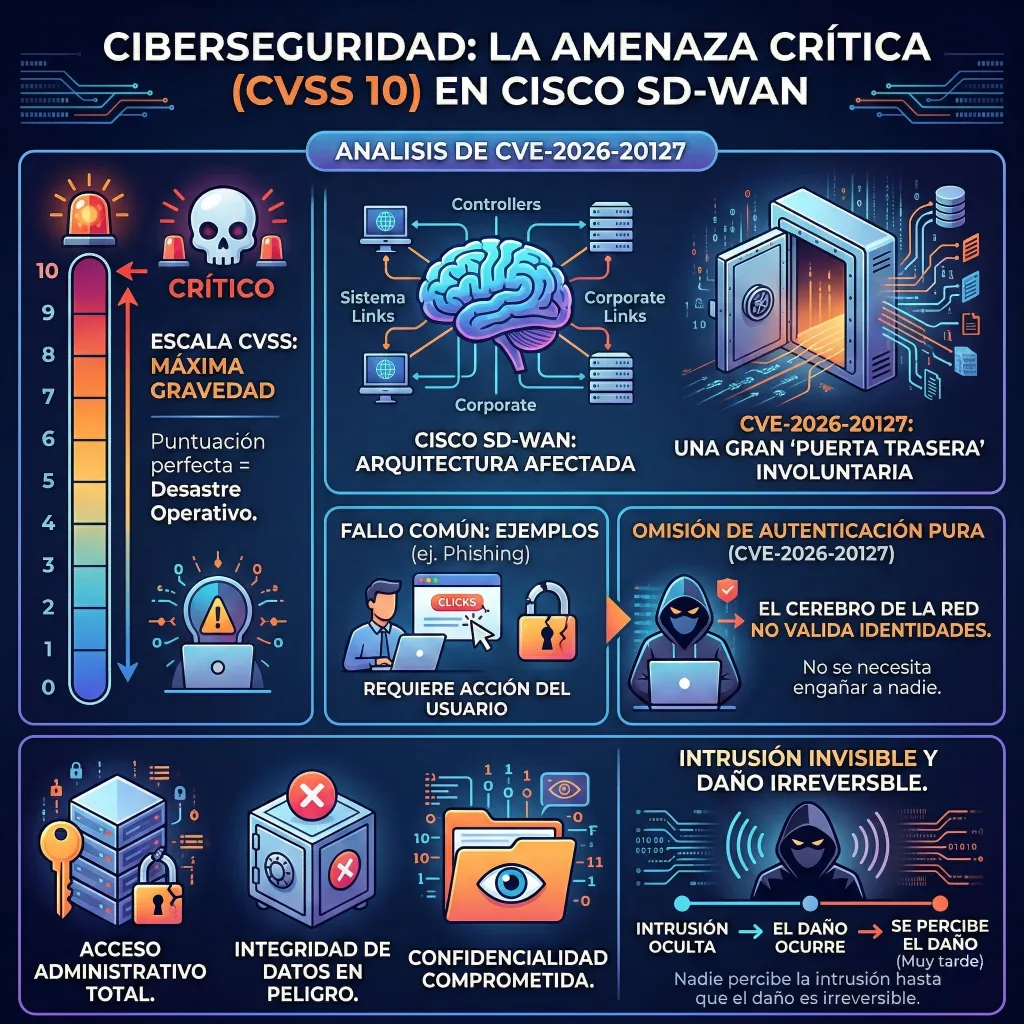

En el ecosistema de la ciberseguridad existe una escala que mide la magnitud de la tragedia para un responsable de sistemas. El CVSS (Sistema de Puntuación de Vulnerabilidades Comunes) tiene un límite máximo de diez puntos, alcanzar esa cifra no representa un logro técnico, es una sentencia de muerte para la operatividad de cualquier infraestructura. La vulnerabilidad identificada como CVE-2026-20127 ha logrado esa perfección del horror digital. Cisco ha confirmado que su arquitectura de Red de Área Amplia Definida por Software (SD-WAN) posee una puerta trasera involuntaria tan inmensa que cualquier atacante con acceso a la red puede entrar sin pedir permiso.

No estamos ante el típico fallo que requiere que un empleado haga clic en un enlace sospechoso, este es un error de omisión de autenticación pura. El cerebro que coordina la conectividad de las grandes corporaciones ha decidido que validar la identidad de quienes se conectan es un trámite prescindible. El resultado es un acceso administrativo total que pone en peligro la confidencialidad y la integridad de los datos. Lo peor es que nadie percibe la intrusión hasta que el daño es irreversible.

El arte del engaño mediante el nodo infiltrado.

Cómo saltarse el protocolo de confianza sin invitación.

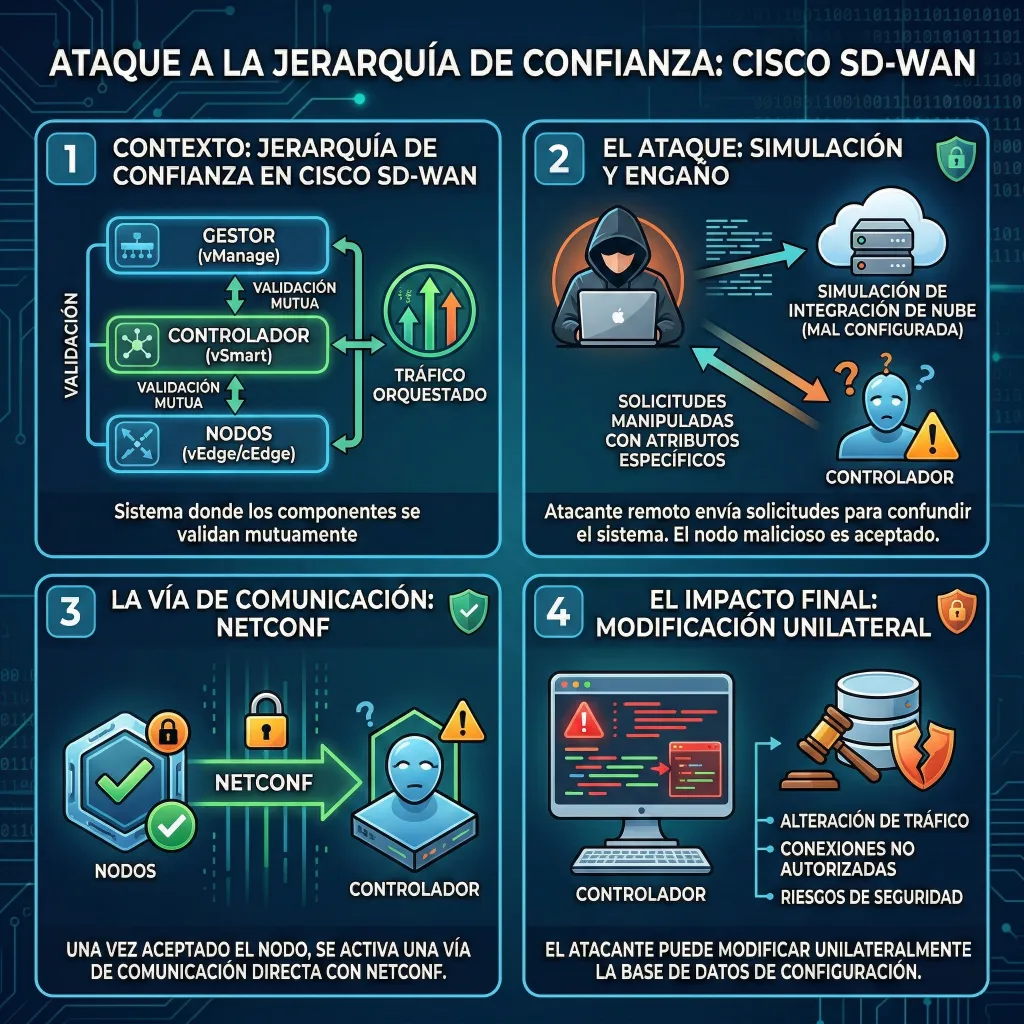

La arquitectura de Red de Área Amplia Definida por Software (SD-WAN) de Cisco opera bajo una jerarquía de confianza donde los componentes se validan mutuamente. Existe un Gestor y un Controlador que orquestan el tráfico global. El problema reside en el mecanismo de emparejamiento, un atacante remoto puede enviar solicitudes manipuladas que confunden al sistema. Esto obliga a la infraestructura a aceptar un nodo malicioso como si fuera un componente legítimo y autorizado de la empresa.

Los investigadores han detectado que los criminales utilizan una técnica de una simplicidad asombrosa. Se presentan ante el controlador simulando ser una integración de infraestructura en la nube con errores de configuración, usan atributos específicos para camuflarse entre los registros normales del sistema. Una vez que el controlador acepta este nodo se activa una vía de comunicación directa mediante el protocolo NETCONF (Configuración de Red) que permite modificar la base de datos de configuración de forma unilateral.

DATO TECNO TIMES O CURIOSIDAD TÉCNICA EN NEGRILLA. El grupo de espionaje UAT-8616 ha explotado este fallo en secreto desde el año 2023 lo que implica que han habitado en las redes de sus víctimas durante años sin ser detectados.

La estrategia de la degradación. El ataque de la máquina del tiempo.

Volver al pasado para romper el presente con impunidad.

Lo más inquietante de este ataque no es la entrada inicial sino la capacidad de permanencia. Los atacantes saben que los sistemas modernos tienen protecciones robustas contra la escalada de privilegios a nivel de superusuario (root), para evitar este obstáculo han diseñado un flujo de ataque que abusa de las funciones de recuperación del software de Cisco. Fuerzan al dispositivo a realizar una degradación de software instalando una versión antigua y vulnerable del sistema operativo.

Es un viaje digital a una época donde las defensas eran rudimentarias, al instalar una imagen obsoleta el atacante explota vulnerabilidades viejas para tomar el control total del núcleo Linux que sustenta la red. Tras implantar sus propias llaves de acceso permanente obligan al equipo a regresar a la versión moderna y parcheada. El administrador creerá que su sistema está actualizado y seguro, en realidad el atacante ya posee una llave maestra oculta en el sistema de archivos.

La invisibilidad como arma de destrucción masiva.

Borrado de pruebas y manipulación de la evidencia forense.

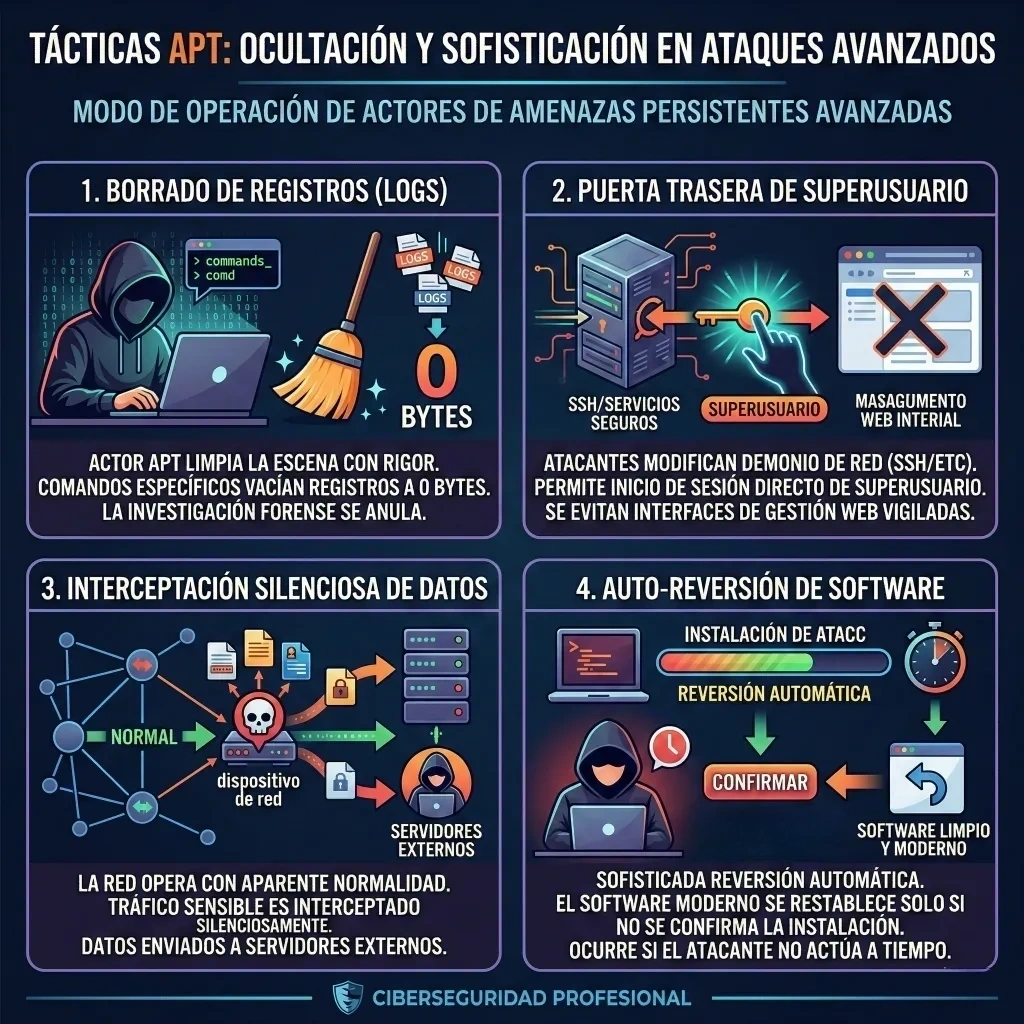

Un actor de amenazas persistentes avanzadas (APT) limpia la escena con un rigor absoluto, los registros del sistema son la única herramienta de los defensores para reconstruir los hechos. El grupo criminal utiliza comandos específicos para reducir los archivos de registro a tamaños insignificantes de cero bytes, este vaciado de la memoria histórica del dispositivo anula cualquier intento de investigación forense por parte de los equipos de respuesta a incidentes.

Los atacantes modifican el demonio de red encargado de las conexiones seguras para permitir el inicio de sesión directo del superusuario, esto elimina la necesidad de pasar por las interfaces de gestión web que suelen estar vigiladas. La red opera con normalidad mientras el tráfico sensible es interceptado y enviado a servidores externos. La sofisticación es tal que el proceso de reversión al software moderno ocurre de forma automática si el atacante no confirma la instalación en un tiempo determinado.

La respuesta global ante un riesgo inaceptable.

Directivas de emergencia y movilización de inteligencia internacional.

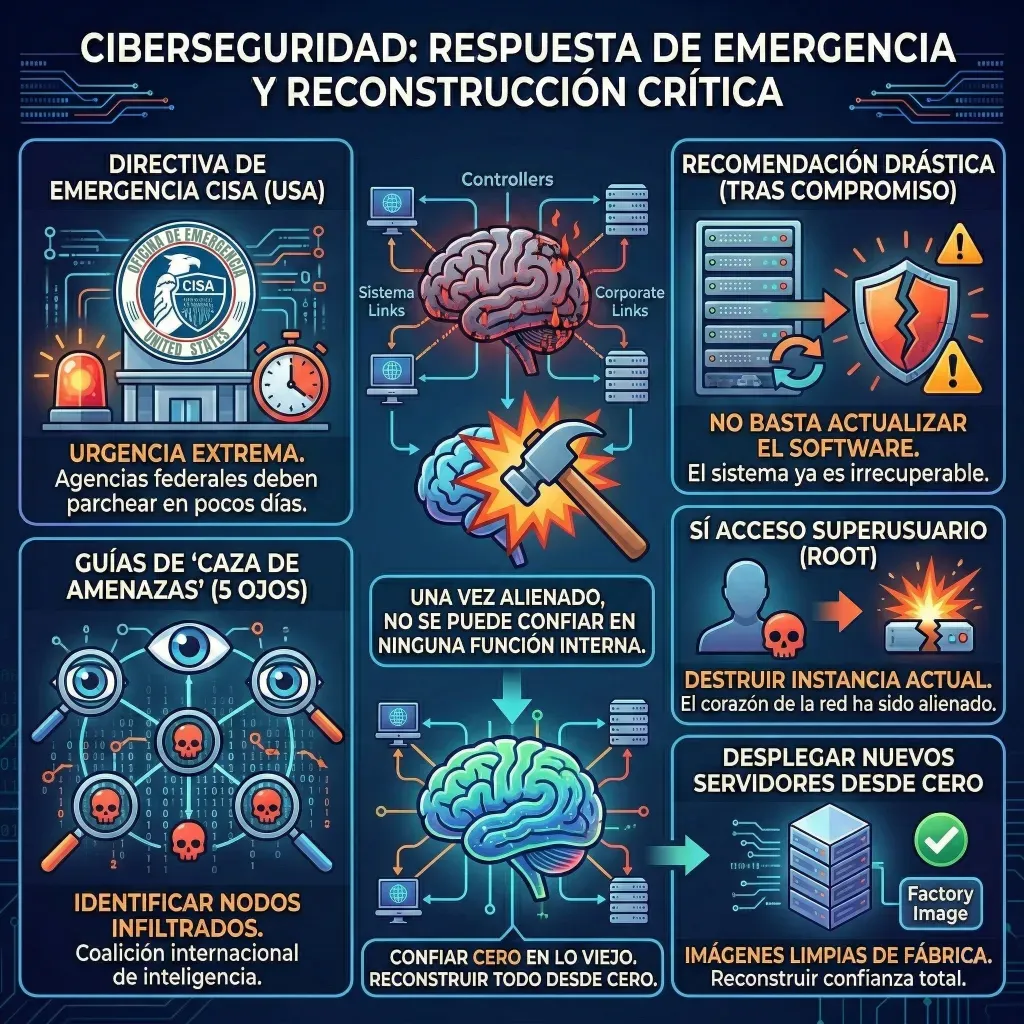

La magnitud del fallo ha forzado a la CISA (Agencia de Seguridad de Infraestructura y Ciberseguridad) de los Estados Unidos a emitir una directiva de emergencia. Todas las agencias federales deben parchear sus sistemas en un plazo de pocos días. Es poco común observar este nivel de urgencia en la administración pública, la coalición de inteligencia de los Cinco Ojos ha publicado guías de caza de amenazas para ayudar a las empresas a identificar los rastros de estos nodos infiltrados.

La recomendación oficial es drástica, no es suficiente con actualizar el software si el sistema ya ha sido comprometido. Si existen sospechas de un acceso a nivel de superusuario la única solución es destruir la instancia actual. Los administradores deben desplegar servidores nuevos desde cero con imágenes limpias de fábrica, es el reconocimiento de que una vez que el corazón de la red ha sido alienado no se puede confiar en ninguna de sus funciones internas.

Blindando el futuro contra la nostalgia de los atacantes.

Estrategias de bastionado y aislamiento del plano de gestión.

Para evitar futuras intrusiones es imperativo abandonar la confianza ciega en la automatización, la seguridad no puede depender únicamente de un parche en un entorno tan volátil. El primer paso crítico es el aislamiento total de las interfaces de gestión de la red, exponer estas conexiones directamente a la red pública facilita el trabajo de los espías. Es obligatorio trasladar la gestión a redes virtuales segregadas y protegidas por sistemas de MFA (Autenticación Multifactor).

REVISIÓN DE LLAVES SSH. Auditar los archivos de claves autorizadas en los directorios de administración para detectar accesos implantados por terceros.

LÍMITES DE SESIÓN INACTIVA. Configurar cierres automáticos de sesión tras cinco minutos de inactividad para reducir la ventana de oportunidad de los atacantes.

REGISTROS EXTERNOS. Exportar toda la telemetría de la red a un servidor externo de gestión de eventos para impedir que el atacante borre las huellas de su actividad.

Fuentes y análisis técnico complementario.

Aviso oficial de seguridad de Cisco sobre CVE-2026-20127.

Directiva de Emergencia 26-03 de CISA sobre riesgos en SD-WAN.

🧠 DEBATE TECNOTIMES | CRISIS CISCO 2026

¿Es el Software Definido el fin de la seguridad tradicional?

- 🧩 ¿Deberían los fabricantes bloquear físicamente la degradación de versiones?

- 🔐 ¿Es real la Confianza Cero cuando el controlador es el punto débil?

- ⚙️ ¿Cómo auditamos sistemas que pueden borrar su propio rastro forense?

- 🚨 ¿Qué responsabilidad legal tienen los fabricantes por fallos de este calibre?

JL Meana — TecnoTimes

Divulgación científica con honestidad. Sin obediencia ideológica. Sin cuentos.

“Neutralidad no es objetividad y propaganda no es periodismo.”